C言語は、ハードウェアに近い低レイヤの操作を可能にするプログラミング言語であり、その最大の特徴の一つが開発者自身による厳密なメモリ管理です。

JavaやPythonといった高レイヤの言語とは異なり、C言語にはガベージコレクション(不要になったメモリを自動で回収する仕組み)が存在しません。

そのため、プログラムの実行中に必要なメモリを確保し、不要になった段階で適切に解放するという一連のプロセスを、すべてコード上で明示的に記述する必要があります。

この仕組みを正しく理解し、制御できるようになることは、単にプログラムを動かすだけでなく、システムの安定性やセキュリティ、パフォーマンスを向上させるために不可欠なスキルです。

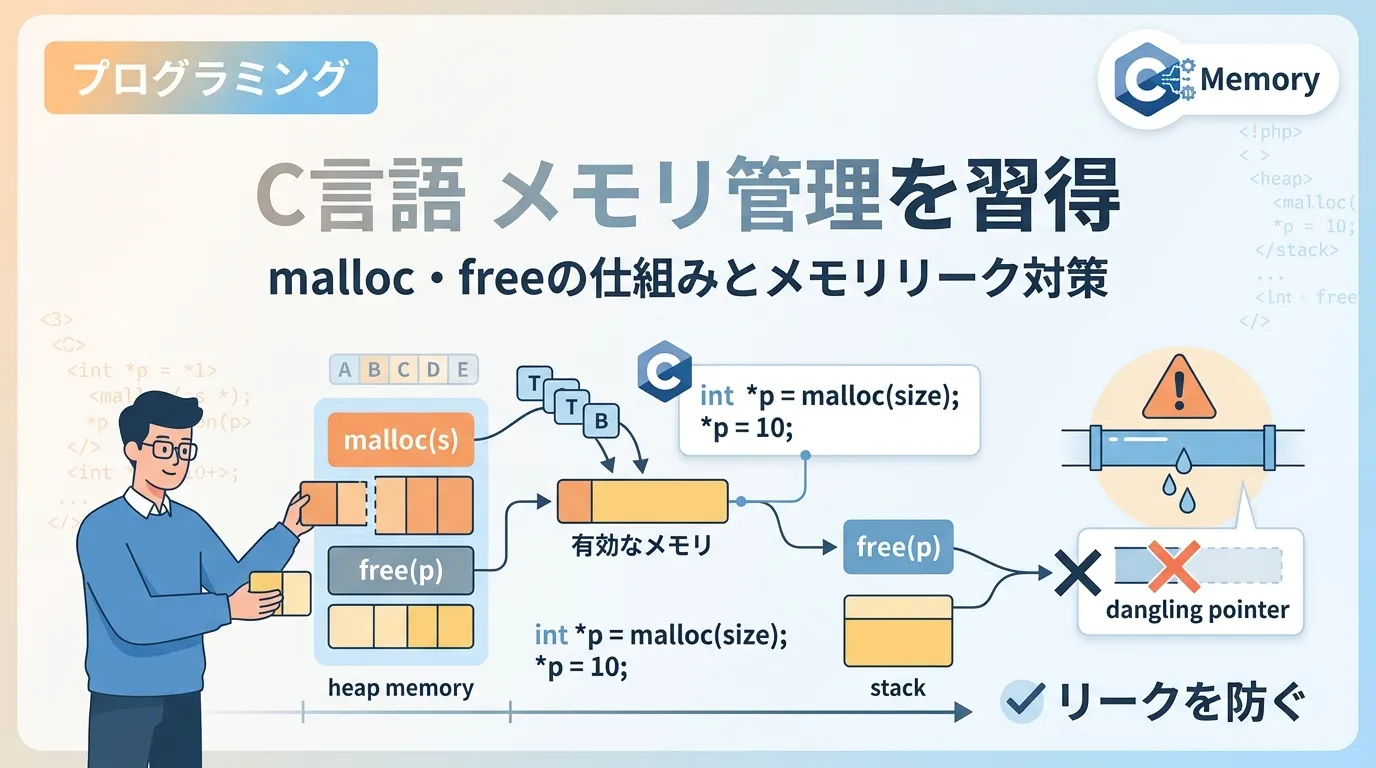

本記事では、mallocやfreeといった関数の基本的な使い方から、実務で直面しやすいメモリリークの防ぎ方、さらにはメモリ管理の内部的な仕組みまで、プロの視点で詳しく解説していきます。

C言語におけるメモリ管理の基礎知識

C言語で効率的なプログラムを記述するためには、まずコンピュータのメモリがどのように分割され、それぞれの領域がどのような役割を担っているのかを把握する必要があります。

静的メモリと動的メモリの違い

プログラムが利用するメモリ領域は、大きく分けて「静的領域」「スタック領域」「ヒープ領域」の3種類に分類されます。

静的領域(データセグメント)

プログラムの開始から終了まで保持される領域です。

グローバル変数やstatic修飾子を付けた変数がここに配置されます。

コンパイル時にサイズが決定されるため、実行中にサイズを変更することはできません。

スタック領域

関数のローカル変数や引数が格納される領域です。

関数が呼び出されるたびに自動的に確保され、関数の処理が終了すると自動的に解放されます。

管理が高速である反面、領域のサイズに制限があり、大きなデータ構造をスタックに配置しようとするとスタックオーバーフローを引き起こすリスクがあります。

ヒープ領域

本記事のメインテーマである「動的メモリ確保」に使用される領域です。

プログラムの実行中に、必要なタイミングで必要な分だけメモリを確保できます。

確保したメモリは、明示的に解放するまで維持されるため、関数の枠を超えてデータを保持したい場合や、実行時までサイズが確定しない配列などを扱う際に必須となります。

なぜ動的メモリ確保が必要なのか

動的メモリ確保(Dynamic Memory Allocation)が必要な理由は、主に「柔軟性」と「リソースの有効活用」にあります。

例えば、ユーザーが入力するテキストの長さを事前に予測できない場合、固定長の配列を宣言すると、短すぎる場合はバッファオーバーフローが発生し、長すぎる場合はメモリの無駄遣いになります。

ヒープ領域を利用すれば、入力された文字数に合わせて最適なメモリ量を確保できるため、効率的なリソース管理が可能になります。

mallocとfreeの基本的な使い方

C言語でヒープ領域を操作するための最も基本的な関数が、mallocとfreeです。

これらの関数は標準ライブラリの<stdlib.h>で定義されています。

malloc関数の仕組み

mallocは「Memory Allocation」の略で、指定したバイト数分のメモリをヒープ領域から確保します。

#include <stdio.h>

#include <stdlib.h>

int main() {

// int型10個分のメモリを確保

int *ptr = (int *)malloc(10 * sizeof(int));

// メモリ確保に失敗したか確認

if (ptr == NULL) {

fprintf(stderr, "メモリの確保に失敗しました。\n");

return 1;

}

// 確保したメモリを使用する

for (int i = 0; i < 10; i++) {

ptr[i] = i * 10;

printf("%d ", ptr[i]);

}

printf("\n");

// メモリを解放

free(ptr);

return 0;

}0 10 20 30 40 50 60 70 80 90このコードの重要なポイントは、mallocの戻り値がvoid *(汎用ポインタ)である点です。

確保したメモリをどのようなデータ型として扱うかに応じて、適切な型にキャスト(型変換)して使用します。

また、sizeof演算子を使用することで、プラットフォームに依存せず正確なバイト数を計算することが推奨されます。

free関数によるメモリの解放

確保したメモリは、使い終わったら必ずfree関数で解放しなければなりません。

freeは引数として、mallocなどで取得したポインタを受け取ります。

ここで注意が必要なのは、freeを呼び出した後、ポインタ変数の値(アドレス)自体は変わらないという点です。

解放済みのメモリを指したままのポインタは「ダングリングポインタ(Dangling Pointer)」と呼ばれ、誤ってアクセスすると致命的なバグや脆弱性の原因となります。

安全性を高めるためには、以下のように解放直後にNULLを代入する習慣が推奨されます。

free(ptr);

ptr = NULL; // 安全のためにNULLを代入メモリ管理に関連するその他の関数

malloc以外にも、メモリ管理を効率化・制御するための関数がいくつか用意されています。

calloc:ゼロ初期化を伴う確保

callocは、メモリの確保と同時にその中身をすべて0(NULL)で初期化します。

// calloc(要素数, 各要素のサイズ)

int *ptr = (int *)calloc(10, sizeof(int));mallocで確保したメモリの内容は「不定」であり、以前そのメモリ領域を使っていたプログラムの残骸(ゴミデータ)が残っている可能性があります。

確保直後に初期化の手間を省きたい場合や、予期せぬ値を防ぎたい場合には calloc が適しています。

realloc:確保済みメモリのサイズ変更

プログラムの実行中に、確保済みのメモリ領域が足りなくなった場合、reallocを使用してサイズを拡張(または縮小)できます。

// サイズを20個分に拡張

int *new_ptr = (int *)realloc(ptr, 20 * sizeof(int));

if (new_ptr == NULL) {

// 拡張に失敗した場合、元のptrは維持される

free(ptr);

return 1;

}

ptr = new_ptr;reallocを使用する際の注意点は、必ず新しいポインタ変数で戻り値を受け取ることです。

もしptr = realloc(ptr, ...)と記述し、メモリ確保に失敗してNULLが返ってきた場合、元のメモリ領域を指すポインタを失ってしまい、メモリリークが発生します。

| 関数名 | 主な役割 | 初期化の有無 |

|---|---|---|

| malloc | 指定サイズのメモリ確保 | なし(不定) |

| calloc | 要素数×サイズのメモリ確保 | あり(0で初期化) |

| realloc | 確保済みメモリのサイズ変更 | なし |

| free | メモリの解放 | - |

メモリリーク(Memory Leak)の恐怖と対策

メモリ管理において最も恐ろしい問題の一つがメモリリークです。

これは、確保したメモリを解放し忘れ、プログラムが使いもしないメモリを占有し続ける現象を指します。

メモリリークが引き起こす問題

短時間の実行で終わるツールであれば、OSがプログラム終了時にメモリを回収するため大きな問題にはなりません。

しかし、サーバーアプリケーションや組み込みシステムのように長時間稼働するプログラムでは、わずかなリークが積み重なり、やがてシステムのメモリを食いつぶします。

その結果、システムの動作が極端に重くなったり、最終的には「Out of Memory (OOM)」エラーでプログラムが強制終了したりします。

メモリリークを発生させる典型的なパターン

- 解放のし忘れ:単純に

freeを書き忘れるケース。 - ポインタの再代入:解放前にポインタに別の値を代入し、元の領域のアドレスを失うケース。

- 条件分岐によるリーク:

if文などで関数を途中で抜ける(returnする)際、特定のパスでfreeを通らないケース。

void leak_example() {

int *data = (int *)malloc(100 * sizeof(int));

if (some_error_condition()) {

// エラー時にfreeせずにreturnしてしまう

return;

}

free(data);

}メモリリークを防ぐための設計指針

リークを防ぐための最も効果的な方法は、「確保と解放のペアを明確にする」というルールを徹底することです。

リソース管理の所有権を明確にする

ある関数でメモリを確保(malloc)した場合、その関数内で解放するか、あるいは戻り値として「呼び出し側に解放の責任を譲渡する」ことをドキュメントに明記します。

C++のような「RAII (Resource Acquisition Is Initialization)」の概念をC言語でも意識し、確保したスコープが終了する前に必ず解放される構造を設計します。

NULLチェックの徹底

メモリ確保が成功したかどうかを確認せずにポインタを使用することは、リーク以前にセグメンテーションフォールト(不正なメモリアクセス)の原因となります。

常にif (ptr == NULL)によるチェックを行い、失敗時の適切なエラーハンドリングを記述しましょう。

二重解放(Double Free)とダングリングポインタ

メモリ管理のミスはリークだけではありません。

すでに解放したメモリを再度解放しようとする「二重解放(Double Free)」や、解放後のメモリを読み書きする「ダングリングポインタ(Dangling Pointer)」も深刻なバグを引き起こします。

二重解放の危険性

同じアドレスに対して2回freeを実行すると、メモリ管理ライブラリ(malloc内部の管理データ)が破壊され、プログラムがクラッシュするか、最悪の場合は任意のコード実行を許すセキュリティホール(脆弱性)となります。

ダングリングポインタへのアクセス

解放されたメモリ領域は、OSやライブラリによって別の用途に再利用される可能性があります。

そのため、解放済みのポインタを通じてデータを書き込むと、他の変数の値を意図せず書き換えてしまう「メモリ汚染」が発生します。

これはデバッグが非常に困難なバグとなります。

これを防ぐための対策は、前述の通り「解放直後のNULL代入」です。

C言語において、free(NULL)を呼び出すことは安全(何もしない)と定義されているため、NULLを代入しておけば万が一2回解放しようとしても問題は発生しません。

メモリ管理を支援するツールとテクニック

人間の注意深さだけでは、数万行、数十万行に及ぶソースコードのメモリ管理を完璧に行うのは困難です。

そこで、プロの開発現場では解析ツールを積極的に活用します。

Valgrindによる動的解析

Linux環境で最も有名なメモリデバッグツールがValgrind(特にその中のMemcheckツール)です。

Valgrindを使用すると、プログラムを実行しながら「どこでメモリリークが発生したか」「初期化されていないメモリをどこで参照したか」を詳細に追跡できます。

# Valgrindでメモリチェックを実行する例

valgrind --leak-check=full ./my_programこのコマンドを実行すると、リークが発生した箇所のスタックトレースが表示され、修正すべきファイルと行数が一目で分かります。

AddressSanitizer (ASan)

Googleによって開発されたAddressSanitizerは、コンパイラ(GCCやClang)に組み込まれた高速なメモリエラー検出ツールです。

コンパイル時にオプションを付けるだけで、実行時の不正アクセスを即座に検知し、詳細なレポートを出力します。

# ASanを有効にしてコンパイル

gcc -fsanitize=address -g main.c -o main

./mainValgrindよりも実行時のオーバーヘッドが小さいため、開発中のユニットテストなどで常時有効にしておくことが推奨されます。

実践的なメモリ管理:構造体とポインタの組み合わせ

複雑なアプリケーションでは、単一の配列だけでなく、構造体を動的に確保し、その中にさらに動的確保されたポインタを含める構成がよく使われます。

多階層のメモリ確保と解放

以下は、動的に文字列を保持する「ユーザー情報」構造体を扱う例です。

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

typedef struct {

int id;

char *name; // ここも動的に確保する

} User;

User* create_user(int id, const char *name) {

// 1. 構造体自体のメモリを確保

User *u = (User *)malloc(sizeof(User));

if (u == NULL) return NULL;

u->id = id;

// 2. 文字列のメモリを確保

u->name = (char *)malloc(strlen(name) + 1);

if (u->name == NULL) {

free(u); // 構造体だけ解放してNULLを返す

return NULL;

}

strcpy(u->name, name);

return u;

}

void destroy_user(User *u) {

if (u != NULL) {

// 内部のメンバから先に解放する必要がある

free(u->name);

// その後に構造体本体を解放

free(u);

}

}

int main() {

User *user1 = create_user(1, "Sato Taro");

if (user1 != NULL) {

printf("User: %d, Name: %s\n", user1->id, user1->name);

destroy_user(user1);

user1 = NULL;

}

return 0;

}この例から分かる通り、「確保した順序の逆で解放する」のが鉄則です。

構造体本体を先に解放してしまうと、メンバであるnameが指すメモリ領域のアドレスにアクセスできなくなり、解放が不可能(=メモリリーク)になってしまいます。

メモリ管理の最適化:アロケータの視点

C言語のメモリ管理をさらに深く理解するためには、ライブラリの裏側で行われている「メモリアロケータ」の動きを知ることも重要です。

メモリフラグメンテーション

mallocとfreeを繰り返すと、ヒープ領域内に小さな空き領域が点在するようになります。

これを「断片化(フラグメンテーション)」と呼びます。

合計の空き容量は十分であっても、連続した大きなメモリ領域を確保できなくなる原因となります。

システムコールとの関係

標準ライブラリのmallocは、実際にはOSに対してbrkやmmapといったシステムコールを発行して、大きなメモリブロックを要求します。

そして、その大きなブロックをユーザープログラムが要求する小さなサイズに切り分けて提供します。

このため、mallocを頻繁に呼び出すよりも、ある程度まとめて確保しておく方が、システムコールの回数を減らしパフォーマンスが向上する場合があります。

メモリ管理のベストプラクティスまとめ

C言語でのメモリ管理を成功させるためのポイントを整理します。

メモリ不足はシステム環境において常に起こり得る事象です。

mallocの戻り値を必ずチェックし、エラーハンドリングを行ってください。

freeを実行した直後にポインタへNULLを代入することで、二重解放(Double Free)やダングリングポインタの発生を効果的に防ぐことができます。

「誰がメモリを確保し、誰が解放するのか」という責任の所在を明確にしてください。

各リソースに対して一貫したライフサイクル管理を行うことが重要です。

データ構造を解放する際は、まず構造体内のポインタメンバを先に解放し、最後に親構造体自体を解放するようにしてください。

ValgrindやAddressSanitizerなどのツールは、メモリ管理のバグを特定するために開発プロセスにおいて必須のツールです。

まとめ

C言語のメモリ管理は、自由度が高い反面、開発者の責任が非常に重い領域です。

mallocとfreeの仕組みを正しく理解し、メモリリークや二重解放といった典型的なミスを回避できるようになることは、プロのC言語プログラマとしての登竜門と言えます。

一見すると手動での管理は煩雑に思えるかもしれませんが、このプロセスを通じて「コンピュータがどのようにメモリを扱っているか」を深く理解できることは、他のどの言語を学ぶ際にも大きなアドバンテージとなります。

近年ではメモリ安全性を高める新しい言語も登場していますが、依然としてシステムの根幹を支えるC言語において、メモリ管理のスキルは今後も価値を持ち続けるでしょう。

本記事で紹介したテクニックやツールを日々の開発に取り入れ、堅牢で効率的なC言語プログラムの作成に役立ててください。